Ecco perché non dovresti comprare i TV Box cinesi [VIDEO]

Dopo aver letto questo articolo, molto probabilmente non comprerai mai più una di queste “scatoline”…

Questo articolo è tratto interamente da un video disponibile su YouTube e rivela fatti sconcertanti sui famosi TV Box Android cinesi. L’audio del video è stato estrapolato e covertito in file di testo. La traduzione tuttavia, è fedele a quanto dichiarato dai creatori del video che troverai in allegato a fine articolo. Buona lettura.

STOP all’acquisto di TV Box ANDROID!

I servizi di streaming in abbonamento stanno arrivando al punto di costare quanto un abbonamento via cavo. Insomma, non c’è da stupirsi se la gente si mette in vendita per i mari dello streaming. È qui che entra in gioco questa scatola di plastica moralmente ambigua. Può essere acquistata al prezzo di una gita di famiglia da McDonald’s e promette di fornire a chiunque un accesso economico o addirittura gratuito a contenuti protetti da copyright. Non sono richieste competenze tecniche. Insomma, ci sarà pure una fregatura, no? Oh, questa sì che è una fregatura.

La scoperta da parte di Echo Desktop¹ di una backdoor² preinstallata sul T95 ci ha fatto chiedere se si tratta di un caso isolato o se ha un impatto sulla pletora di TV Box Android simili disponibili su Amazon Ali Express e su quasi tutti gli altri mercati online. Per scoprirlo, ne abbiamo acquistati un’intera pila e, a quanto pare, la backdoor del T 95 è solo la punta dell’iceberg.

Quindi, vale la pena acquistare questi oggetti o devono andare tutti direttamente in discarica? Come dire che passerò direttamente al nostro sponsor. Io lo aggiusto. La vostra batteria non dura più come una volta? Se siete alla ricerca di un nuovo progetto, I fix it è la soluzione che fa per voi. Rimanete sintonizzati fino alla fine del video per saperne di più sui loro kit di sostituzione della batteria. I set top box legalmente discutibili non sono una novità. Nel 2009 ho parlato del popcorn hour C 200, il cui grande vantaggio era la possibilità di trasmettere in streaming da Torrance senza aspettare che finisse il download.

Leggi anche:

C’è un grande mercato per questo genere di cose e, facendo parte della generazione Napster, potrei essermi dilettato anch’io a un certo punto. Non giudico. Tuttavia, è importante ricordare che le persone che sono disposte ad aiutarvi a eludere la legge sul copyright tendono a essere le stesse che non si preoccupano di altre leggi, come quelle sulla privacy o sulla raccolta dei dati, alle quali potreste pensare: “Ma dai, minus, quanto può essere grave?

Diamo un’occhiata. Avviando una qualsiasi di queste scatole, sarai accolti con un processo di configurazione amichevole e portato a una schermata iniziale che assomiglia almeno vagamente ad Android TV. Se stai utilizzando un sistema a torta come l’Echo Desktop, questo potrebbe essere il punto in cui iniziate a vedere delle bandiere rosse in quello che sembra essere il migliore dei casi. Il box potrebbe tentare di eseguire il ping di un indirizzo con F.O.T.A. nell’url. F.O.T.A sta per firmware over the air ed è un comportamento relativamente standard di Android. Ciò che non è relativamente standard è che se si cerca l’ip, quell’URL punta a un luogo che almeno qualcuno chiama Cina.

Allerta malware

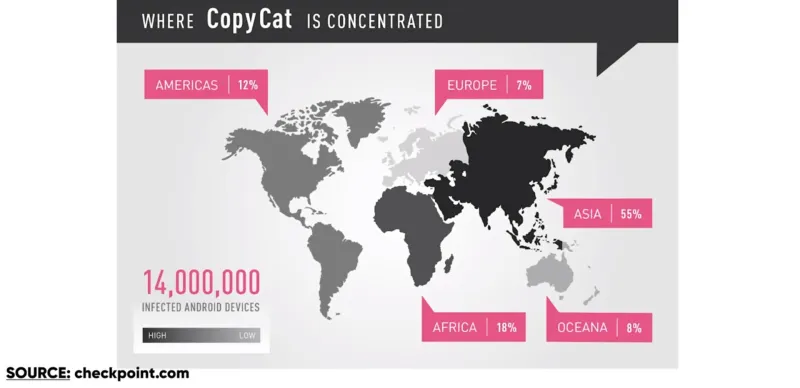

Ora, questo non è un problema di per sé, ma con le normative cinesi meno rigide, soprattutto per quanto riguarda i cittadini stranieri, significa che non ci sono garanzie che il firmware scaricato sia pulito o che sia addirittura un firmware. In uno scenario molto peggiore, la tua esperienza imiterà gli Echo Desktop che hanno riscontrato innumerevoli tentativi di contattare URL composti da lettere confuse e domini di primo livello poco utilizzati che cercavano di scaricare payload nella ormai famigerata directory core di Java. Ciò è importante perché questa directory sembra essere una parente del malware CopyCat³ con capacità davvero terrificanti.

L’originale ha infettato circa 14 milioni di dispositivi ed è stato progettato principalmente per generare e rubare entrate pubblicitarie, ma dato che può effettuare il root del dispositivo, iniettarsi accanto alle app avviate e controllare l’attività di rete, può essere utilizzato per ogni tipo di attività nefasta. Tornando ai nostri dispositivi, quando abbiamo ispezionato i loro file system utilizzando il debug bridge di Android, abbiamo scoperto che quasi la metà di essi presentava la stessa cartella Java principale e lo stesso file di preferenze aperte, anche se non tentavano immediatamente di accedere ad alcun URL discutibile.

Leggi anche:

Un altro aveva la cartella Java principale, anche se era vuota, come se l’immagine del firmware utilizzata contenesse lo stesso malware a un certo punto, ma è stata rimossa. Hanno cambiato idea? Hanno accidentalmente interrotto la funzionalità del malware o lo hanno rimosso per installare qualcosa di peggiore?

Non lo sappiamo. Un’altra possibilità è che si tratti di un residuo del prestito dei compiti di qualcun altro. Ci sono prove che almeno la metà delle unità che abbiamo acquistato utilizzano versioni modificate di Android che hanno iniziato la loro vita come Android per i telefoni Google Pixel, una di queste immagini si chiama big droid os. La mancanza di risultati su Google per big droid sembra indicare che esiste solo per l’uso su set top box Android e potrebbe anche essere un fork sviluppato internamente a un produttore di questi dispositivi. Ora, abbiamo trovato big Droid OS installato su tre diversi box che sembrano provenire da produttori diversi, ma tutti e tre condividono lo stesso modello all winners o C e le stesse specifiche.

Inoltre, non abbiamo modo di confermare che provengano effettivamente da luoghi diversi, almeno non senza volare in Cina per rintracciare le fabbriche di persona, il che comporta un notevole dispendio di tempo e denaro per un’inutile rivelazione di Scooby-Doo.

Inoltre, non ha molta importanza, perché a questo punto abbiamo visto abbastanza per dire definitivamente che non dovreste collegare nessuno di questi oggetti alla vostra rete domestica. Almeno non senza precauzioni. E se potessimo intervenire sulla scatola e impedire che il malware riesca a fare qualsiasi cosa stia cercando di fare? Potremmo trasformare questi dispositivi in dispositivi utili? La maggior parte di essi ha quattro giga di RAM. La capacità di produrre immagini in 4K con il wifi Bluetooth, beh, questa è una cosa difficile. Bloccare i comportamenti scorretti che conosciamo non ci proteggerà dall’ignoto, e ci sono molte cose che non sappiamo.

Attenzione al Kodi preinstallato

La maggior parte di questi dispositivi sono stati forniti già rootati con app store alternativi e una versione ribrandizzata di Kodi che non ispira molta fiducia. Potrebbero facilmente contenere payload che mirano ad altri dispositivi sulla rete locale o malware persistente che rubano le credenziali di accesso.

E nessun monitoraggio è sufficiente a garantire che tutto sia stato trovato ed eliminato. Una backdoor nel sistema, ad esempio, potrebbe rimanere inattiva per mesi o addirittura anni, per poi risvegliarsi quando un malintenzionato ha bisogno del vostro dispositivo zombie per partecipare a un grande attacco DDoS o qualcosa di simile. Un’opzione potrebbe essere quella di trovare una ROM pulita e installarla al posto del sistema operativo stock. Dopotutto, si tratta di dispositivi rooted, ma purtroppo i nostri tentativi in questo senso sono stati frustranti nel migliore dei casi e del tutto impossibili. Nel peggiore dei casi, sembra che tutti i rivenditori che offrono immagini di firmware alla moda si accontentino di ospitare i file su mega Dropbox o OneDrive.

Quindi, se i file scadono, o non se ne accorgono o non gli importa. E quando si trova una ROM e si capisce come flasharla sul dispositivo, è molto probabile che si finisca per tornare al punto di partenza, con la cartella Core Java e tutto il resto.

Inoltre, se hai comprato questo dispositivo per i contenuti pirata, non sopravviverà comunque a un’installazione pulita di Android. Sembra che ci sia un progetto per creare un firmware personalizzato per i set top box Android, ma funziona solo se sono dotati di SoC Amlogic e alcune applicazioni di streaming avranno funzionalità molto limitate, o del tutto non funzionanti.

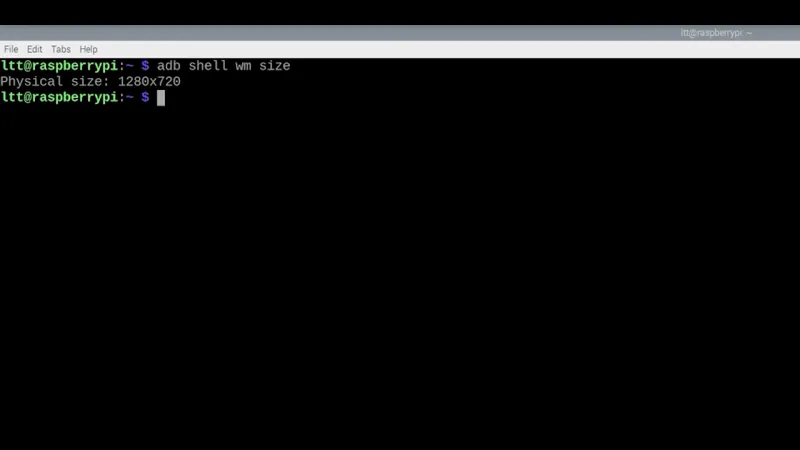

Il 4K è fake!

Cosa dire poi del 4K? Quando siamo andati a controllare le dimensioni dello schermo segnalate dal sistema, tutte queste caselle erano bloccate a 1080p o addirittura a 720p, il che è esilarante perché questa dice che AK non è nemmeno 4K. Quindi hanno qualche qualità da riscattare? Mentono anche su cosa c’è dentro la scatola?

Già. Anche se la scheda pubblicizza 4 GB di memoria, anche se Android riporta 4 GB di memoria e anche se i chip sulla scheda sembrano essere per un set da quattro giga con un numero di parte ricercabile e tutto il resto, non sono 4 GB, solo la metà sarà mai utilizzabile e le proprietà del sistema sembrano confermarlo. Questo probabilmente spiega perché il testo su questi chip di memoria Micron sembra così sbiadito come se fosse stato stampato a basso costo in fabbrica.

Leggi anche:

Questo problema non si limita solo ai TV box Android, ma anche alcune autoradio con Android sembrano avere il problema della RAM falsa, il che significa che questi dispositivi sono essenzialmente rifiuti elettronici.

A meno che non si conosca molto bene Android e non si riesca a ottenere un’immagine pulita sul proprio dispositivo, non c’è nulla che garantisca che questo non si dedichi ad attività illecite sulla rete o che non cerchi di rubare il proprio login a Google.

Quindi, per chiunque, non vale la pena rischiare, soprattutto quando questi apparecchi costano più o meno quanto un Chromecast con Google TV, anche il modello 4K in alcuni casi, voglio dire, assicuratevi che anche quello non sia un dispositivo perfetto. La memoria interna è limitata a otto giga. Per aggiungere il supporto USB o SD è necessario un nuovo power brick e un dongle, e ha solo due giga di RAM. Ma almeno non è un Trojan Horsing.

Quali TV Box comprare?

Nvidia Shield è sicuramente quello che offre 1080p a 4K upscaling, aggiornamenti software regolari e la capacità di agire come un server plexed. Tuttavia, ha un prezzo significativamente più alto.

Firestick di Amazon e Realme con Google TV sono ottime soluzioni ad un prezzo che varia dai 50 ai 60 euro. Per una migliore esperienza d’uso però ti consiglio decisamente il secondo modello che ho recensito in questo articolo.

Tutte queste alternative possono eseguire Kodi senza troppi problemi, se è questo che ti interessa. Anche il 4K funziona a meraviglia e soprattutto, sono prive di malware. Configurare e mettere a punto dispositivi affidabili e fidati può essere frustrante, soprattutto se si tratta di un parente anziano o poco esperto di tecnologia.

Guarda il video:

NOTE

- “Echo Desktop” è il nome di un software sviluppato da Livescribe, utilizzato per gestire i contenuti salvati su dispositivi come la smartpen Echo Smartpen. Questo software consente di visualizzare, organizzare e condividere le note scritte a mano e gli appunti audio registrati con la smartpen. In generale, “Echo Desktop” si riferisce a un’applicazione desktop che consente di interagire con i file e i dati associati ad uno specifico dispositivo.

- Una backdoor (letteralmente “porta sul retro”) è un metodo di accesso non autorizzato a un sistema informatico. In genere, una backdoor è una vulnerabilità o un punto debole del sistema che viene utilizzato da un attaccante per bypassare le normali misure di sicurezza e ottenere l’accesso al sistema. Le backdoor possono essere intenzionali o accidentali. Ad esempio, un programmatore potrebbe includere una backdoor in un software per accedere al sistema senza dover fornire le credenziali di accesso normali. In altri casi, una backdoor potrebbe essere il risultato di una vulnerabilità di sicurezza non rilevata o non corretta. Le backdoor possono consentire agli attaccanti di eseguire una vasta gamma di attacchi dannosi, tra cui il furto di dati sensibili, il controllo remoto del sistema e la diffusione di malware. Per questo motivo, la scoperta e la correzione delle backdoor sono fondamentali per mantenere la sicurezza dei sistemi informatici.

- “Copycat” è il nome di un malware che è stato scoperto per la prima volta nel 2017. Questo malware è stato progettato per infettare i dispositivi Android utilizzando una serie di vulnerabilità note del sistema operativo. Una volta installato su un dispositivo, Copycat è in grado di rubare dati personali, come informazioni di accesso a conti bancari e password, e di generare entrate pubblicitarie fraudolente attraverso l’installazione di app e la visualizzazione di annunci pubblicitari. Inoltre, Copycat può assumere il controllo del dispositivo infetto e utilizzarlo per attaccare altri dispositivi. Fortunatamente, la maggior parte delle versioni di Android più recenti includono patch di sicurezza che proteggono i dispositivi dagli attacchi di Copycat. Tuttavia, è comunque importante mantenere il proprio dispositivo Android aggiornato con le ultime patch di sicurezza e di evitare di scaricare app da fonti non affidabili.

Ti potrebbe interessare:

Segui guruhitech su:

- Google News: bit.ly/gurugooglenews

- Telegram: t.me/guruhitech

- X (Twitter): x.com/guruhitech1

- Bluesky: bsky.app/profile/guruhitech.bsky.social

- GETTR: gettr.com/user/guruhitech

- Rumble: rumble.com/user/guruhitech

- VKontakte: vk.com/guruhitech

- MeWe: mewe.com/i/guruhitech

- Skype: live:.cid.d4cf3836b772da8a

- WhatsApp: bit.ly/whatsappguruhitech

Esprimi il tuo parere!

Ti ha sconvolto questo articolo sulla fregatura dei TV Box? Lascia un commento nell’apposita sezione che trovi più in basso e se ti va, iscriviti alla newsletter.

Per qualsiasi domanda, informazione o assistenza nel mondo della tecnologia, puoi inviare una email all’indirizzo guruhitech@yahoo.com.

Scopri di più da GuruHiTech

Abbonati per ricevere gli ultimi articoli inviati alla tua e-mail.

Albanian

Albanian Arabic

Arabic Chinese (Simplified)

Chinese (Simplified) English

English French

French German

German Italian

Italian Portuguese

Portuguese Russian

Russian Spanish

Spanish

Molto interessante grazie!

Grazie per l’attenzione Tony 🙂